【漏洞通告】Gitblit 身份认证绕过漏洞

漏洞概况

Gitblit 是一个开源的纯 Java Git 解决方案,用于管理、查看和服务 Git 仓库。它支持通过 GIT、HTTP 和 SSH 传输方式提供仓库服务。

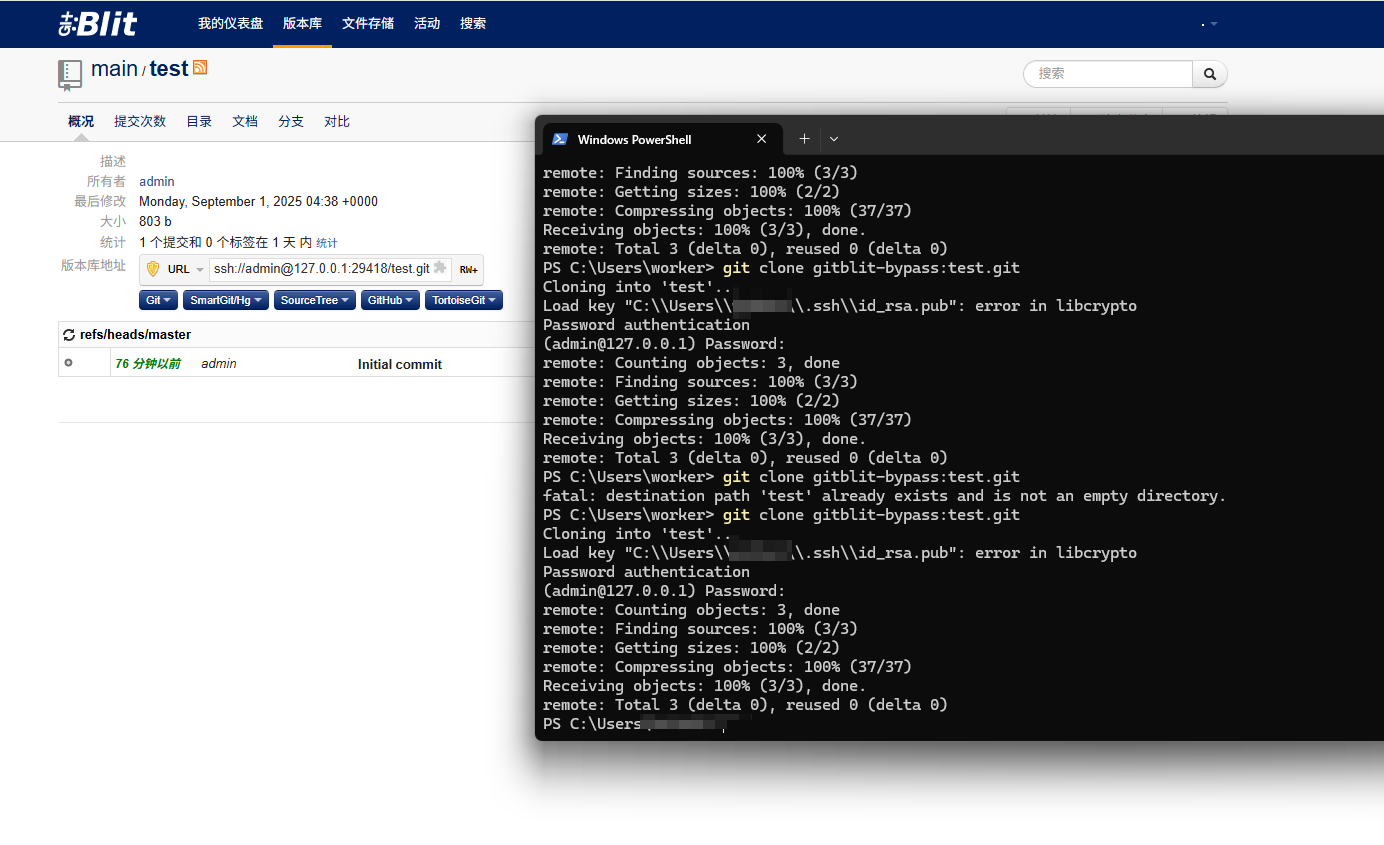

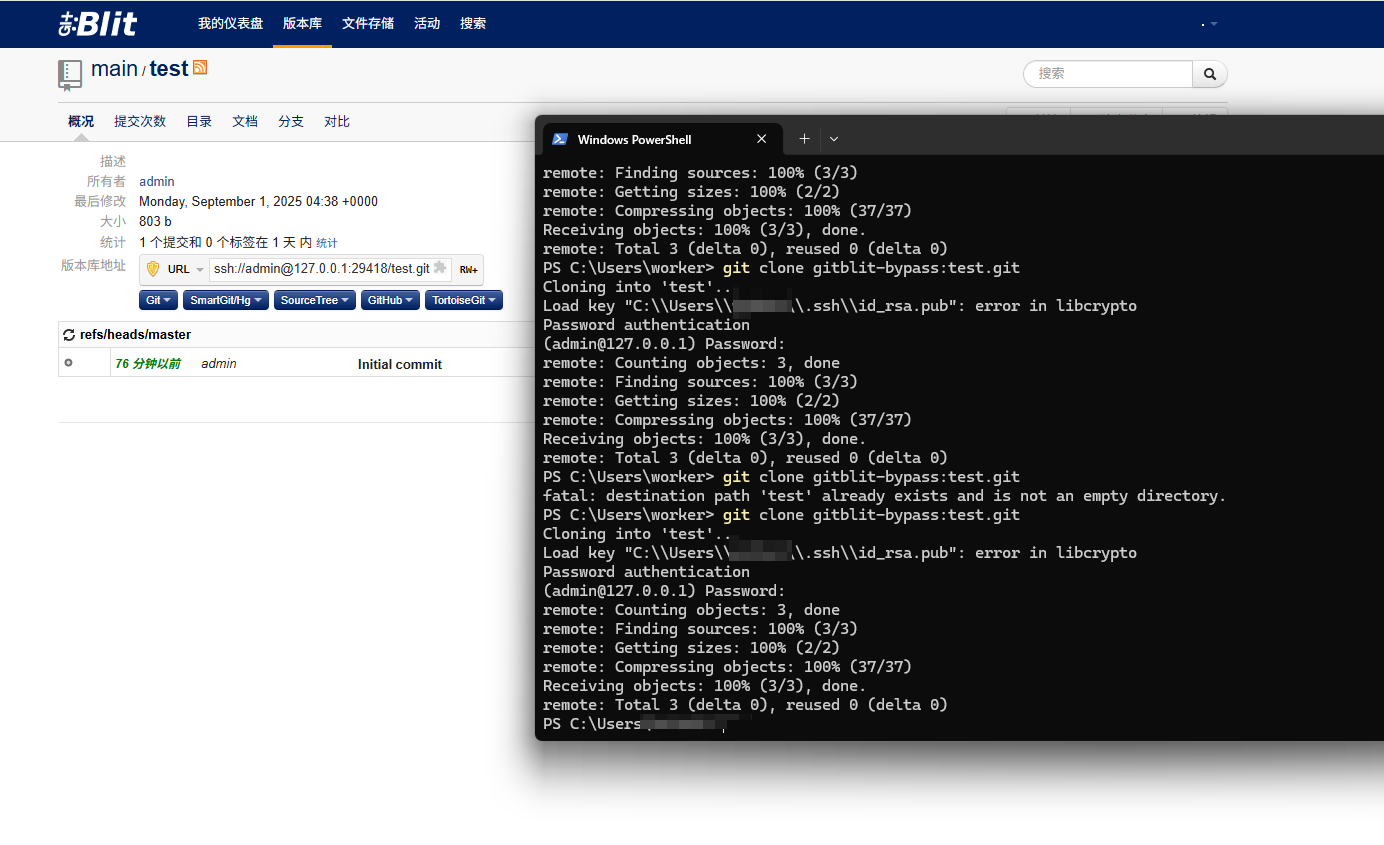

近日,微步情报局获取到Gitblit修复了一处身份认证绕过漏洞(CVE-2024-28080)。微步情报局已成功复现该漏洞。 经分析,当用户配置了Gitblit仓库使用SSH密钥进行身份认证时,攻击者可通过使用与用户名对应的公钥,触发Gitblit签名验证失败导致验证流程回退至基于密码的身份认证流程并提前返回true,从而绕过身份认证。攻击者成功利用该漏洞,可下载仓库任意文件。

漏洞细节已披露,建议受影响用户尽快修复。

漏洞处置优先级(VPT)

漏洞影响范围

漏洞复现

修复方案

官方修复方案:

Gitblit官方已发布新版本修复该漏洞,请尽快前往下载更新:

https://github.com/gitblit-org/gitblit/releases/tag/v1.10.0

评论

匿名评论

隐私政策

你无需删除空行,直接评论以获取最佳展示效果