【态势情报】恶意GitHub存储库冒充OpenClaw安装程序传播信息窃取型恶意软件

事件摘要

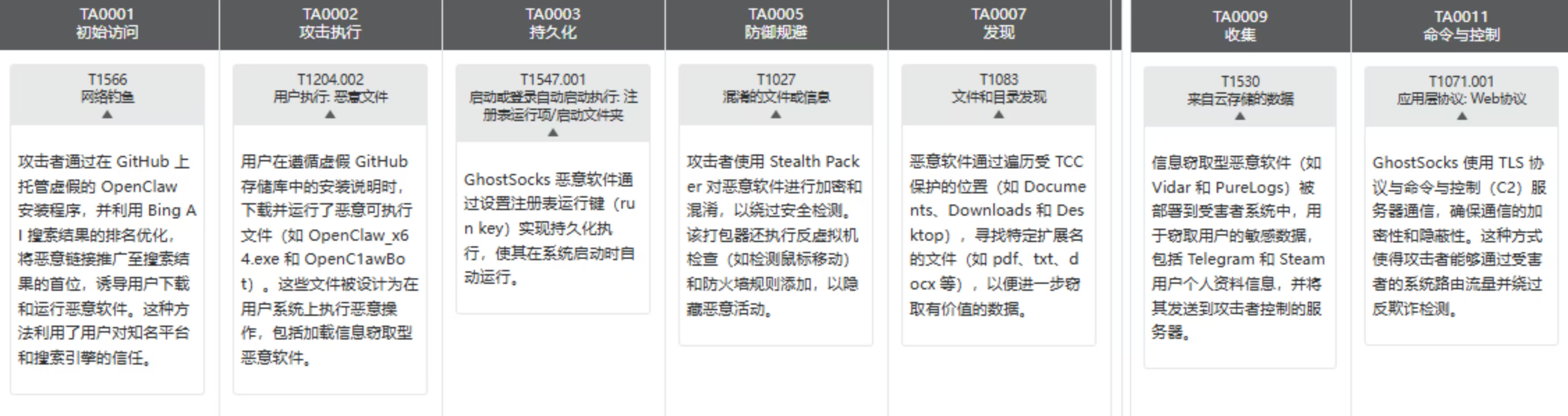

2026年2月,恶意GitHub存储库冒充OpenClaw安装程序,分发信息窃取型恶意软件,广泛针对普通用户。该存储库使用名为Stealth Packer的新型打包器,成功绕过安全检测,导致用户下载并运行恶意软件。此次攻击还涉及GhostSocks恶意软件,允许黑客通过受害者系统路由流量,绕过反欺诈检测。攻击者利用Bing AI搜索结果进行投毒,使得恶意存储库成为搜索推荐,导致用户误下载。Huntress团队及时发现并报告该恶意存储库,GitHub迅速关闭相关内容,防止进一步扩散。

事件概况

事件时间:2026-02

目标国家:罗马尼亚

事件类型:数据泄露事件 网络钓鱼事件

目标行业:--

事件影响:数据泄露 系统瘫痪

目标机构:--

情报来源:weixin.qq.com

黑客组织:--

关键结论

事件背景

2026年2月,多个用户在GitHub上下载了冒充OpenClaw安装程序的恶意软件,导致信息窃取型恶意软件的传播。这些恶意程序通过搜索引擎Bing AI的推荐链接被广泛传播,影响了普通用户,尤其是那些试图安装OpenClaw的用户。此次事件的成功与恶意软件在GitHub上的托管以及其在搜索结果中的高排名密切相关。

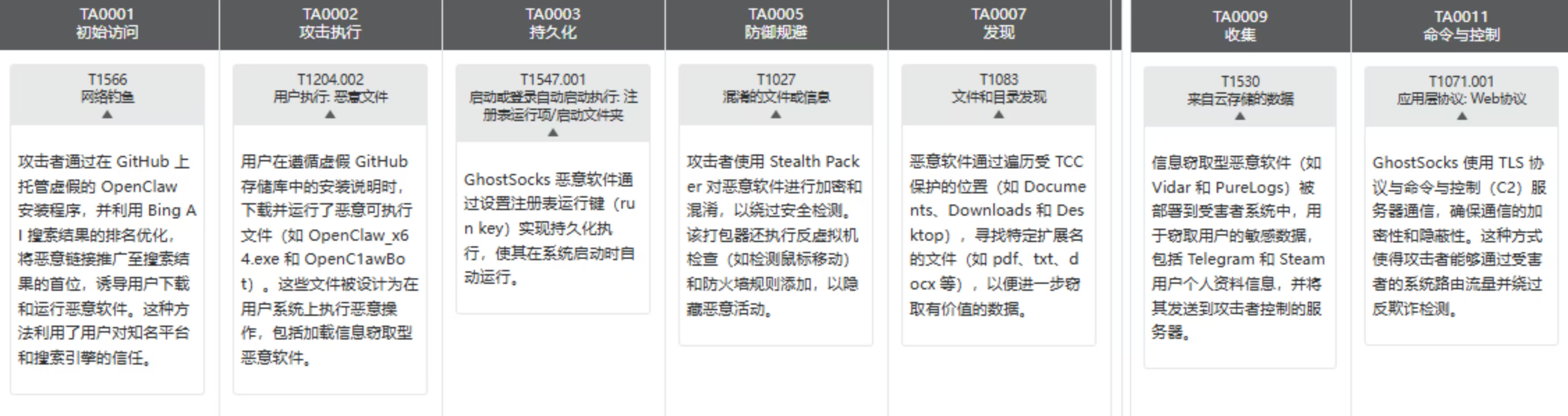

攻击概要

攻击者利用了GitHub上的恶意存储库,分发了搭载新型信息窃取型恶意软件的安装程序。这些恶意软件包括Stealth Packer和GhostSocks。Stealth Packer是一种新型打包器,能够将恶意软件注入内存并绕过安全检测。GhostSocks则是一个回连代理,允许黑客通过受害者的系统进行流量路由。攻击者还使用了名为Atomic MacOS Stealer (AMOS)的变体,针对macOS用户进行攻击。恶意软件的样本包括cloudvideo.exe、svc_service.exe和serverdrive.exe等,具有低检测率,且使用了Rust编写的加载器。

事件影响

此次攻击的主要原因是恶意软件托管在GitHub上,并通过搜索引擎的推荐链接进行传播,导致大量用户下载并运行了这些恶意程序。事件影响了普通用户的系统安全,导致信息泄露和潜在的财务损失。攻击者利用了用户对新技术的信任,成功实施了信息窃取。

应对措施

针对该安全事件,Huntress团队迅速响应,识别并隔离了受感染的系统,并向GitHub报告了相关恶意存储库和账户。GitHub在接到报告后迅速采取行动,关闭了相关的恶意存储库。此外,建议用户提高安全意识,识别潜在的恶意安装包,以防止类似事件的再次发生。

攻击技战术

病毒木马(2)

攻击手法(7)

威胁防范

处置建议(8)

威胁指标IOC: